Setup:inet:l2tpipsec:winxp

Материал из campus.mephi.ru

Xaionaro (Обсуждение | вклад) |

Xaionaro (Обсуждение | вклад) |

||

| Строка 99: | Строка 99: | ||

[[Файл:11.png]] | [[Файл:11.png]] | ||

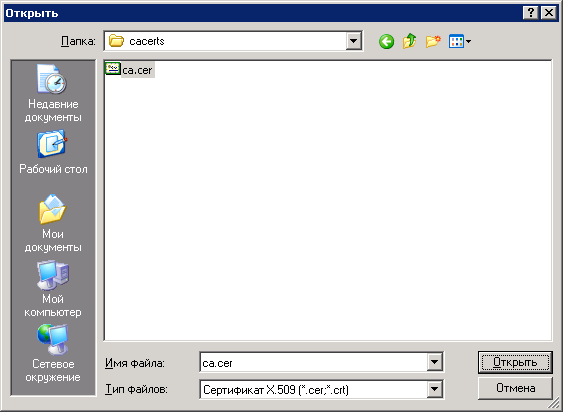

| + | Находим сохранённую копию CA-сертификата с расширением "cer", выбираем его и нажимаем открыть; | ||

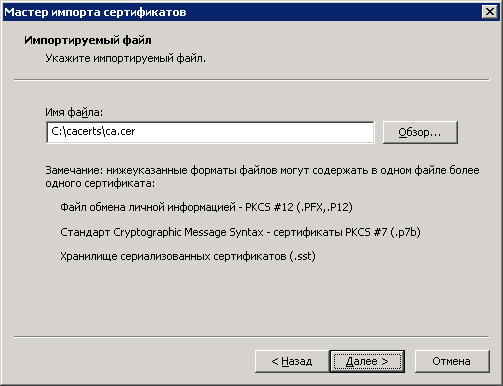

[[Файл:20.png]] | [[Файл:20.png]] | ||

| + | |||

| + | "Далее"; | ||

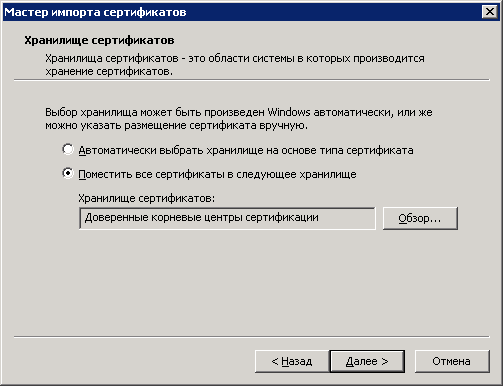

[[Файл:21.png]] | [[Файл:21.png]] | ||

| + | |||

| + | "Далее"; | ||

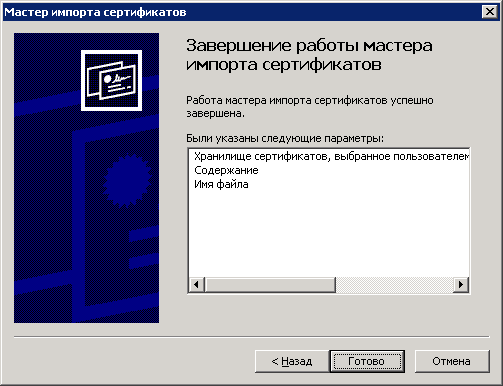

[[Файл:22.png]] | [[Файл:22.png]] | ||

| + | |||

| + | "Готово". | ||

[[Файл:23.png]] | [[Файл:23.png]] | ||

| + | Теперь в системе заведены все необходимые для создания IPSec-туннеля сертификаты. | ||

Версия 14:23, 19 июля 2010

Настройка L2TP-соединения поверх IPSec

Содержание |

Введение

Технически, данный способ соединения подразумивает то, что поверх IP будет построен IPSec туннель, который шифрует трафик, а поверх IPSec-туннеля поднимается L2TP-туннель. Для того, чтобы создать достаточно безопасный IPSec туннель, каждому пользователю выдаётся уникальный сертификат. И для того, чтобы обеспечить защиту от использования копированного сертификата третьими лицами, сертификат защищается паролем. Однако, если вас устраивает то, что ваш трафик будет передоваться нешифрованным, вы можете настроить L2TP без использовать IPSec, что является более простой процедурой.

Импортирование сертификата

Генерируем сертификат

Заходим на http://gencert.campus.mephi.ru/. В поле "Login" вводим номер своей зачётной книжки, в поля "Password" вводим пароль для защиты сертификата (этот пароль не обязательно должен совпадать с паролем для доступа в Интернет) и нажимаем "Generate!". Ваш браузер должен предложить вам сохранить сертификат. Сохраняем сертификат, после чего скачиваем CA сертификат с http://gencert.campus.mephi.ru/ca.cer.

Импортируем

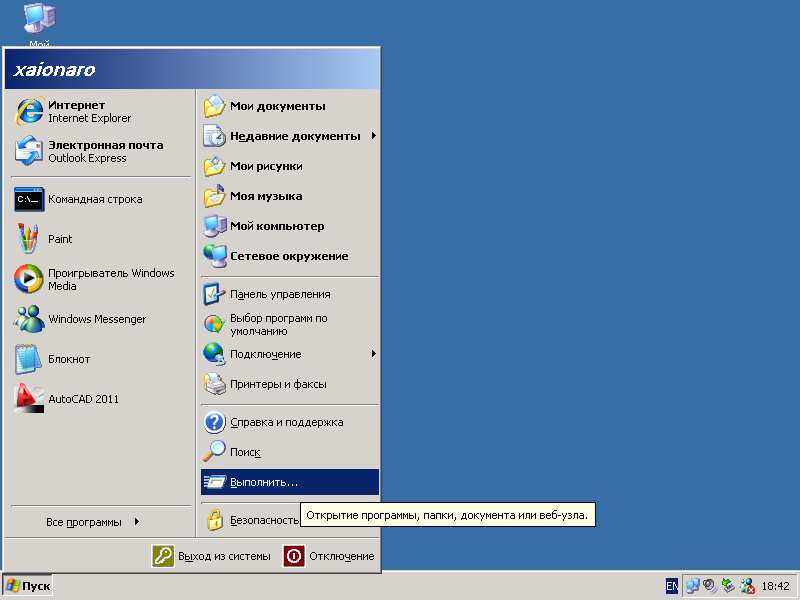

Нажимаем комбинацию клавиш <win+r>, либо кнопку "Выполнить" в панеле "Пуск";

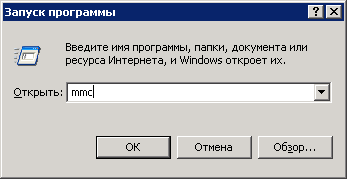

В текстовом поле вводим "mmc" и нажимаем <enter>, либо "OK";

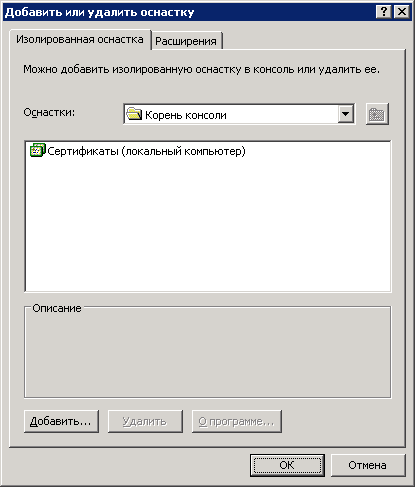

В появившемся окне выбираем "Консоль", "Добавить или удалить оснастку";

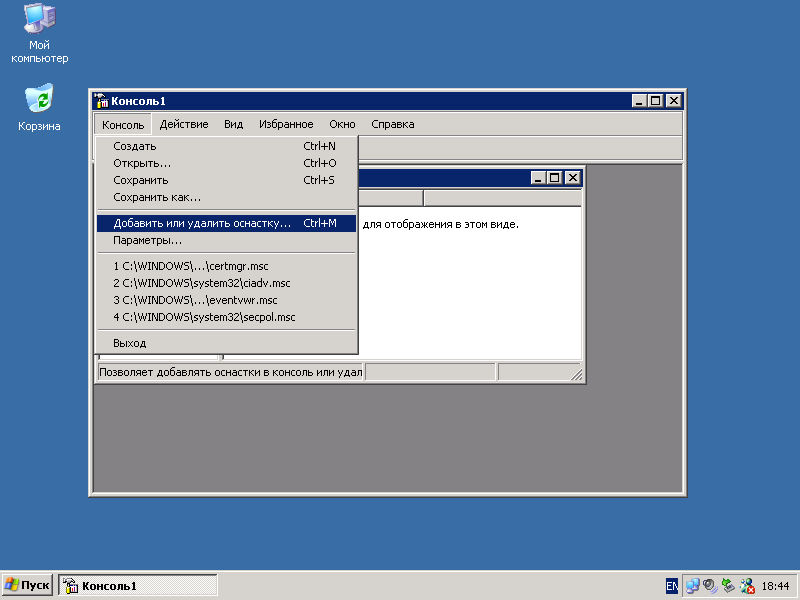

В новом окне нажимаем на "Добавить";

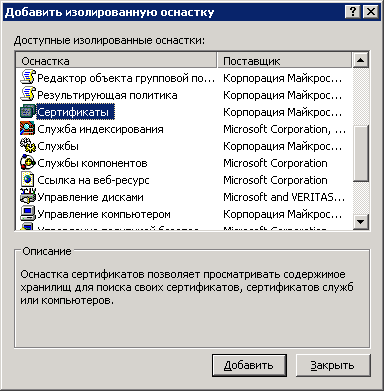

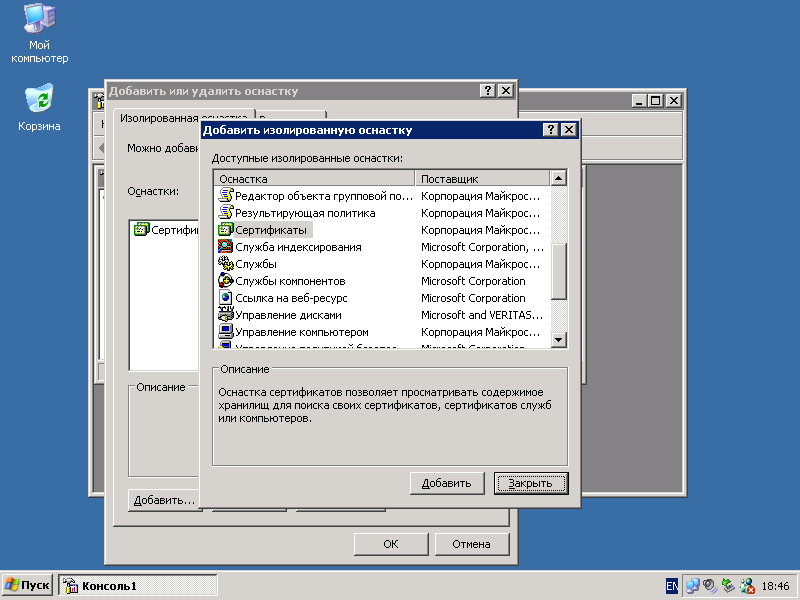

В новом окне находим и выбираем пункт "Сертификаты", после чего нажимаем "Добавить";

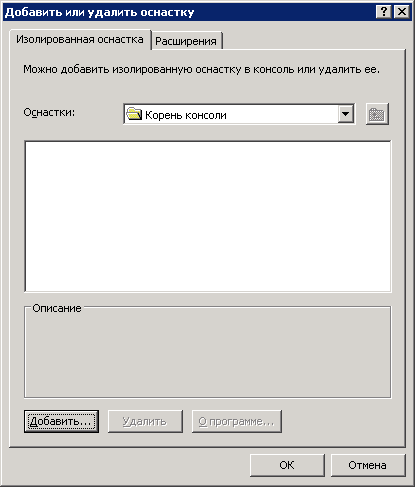

Появится окно, в котором следует выбрать "учётной записи компьютера" и нажать "Далее";

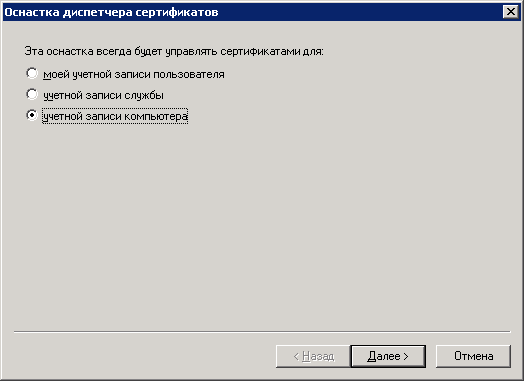

В следующем диалоговом окне выбираем пункт "Локальным компьютером" и нажимаем "Готово";

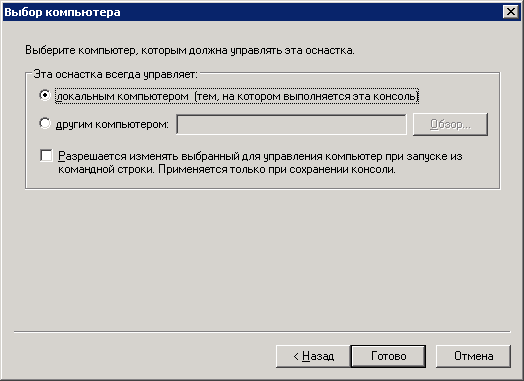

Нажимаем "Закрыть";

и "ОК";

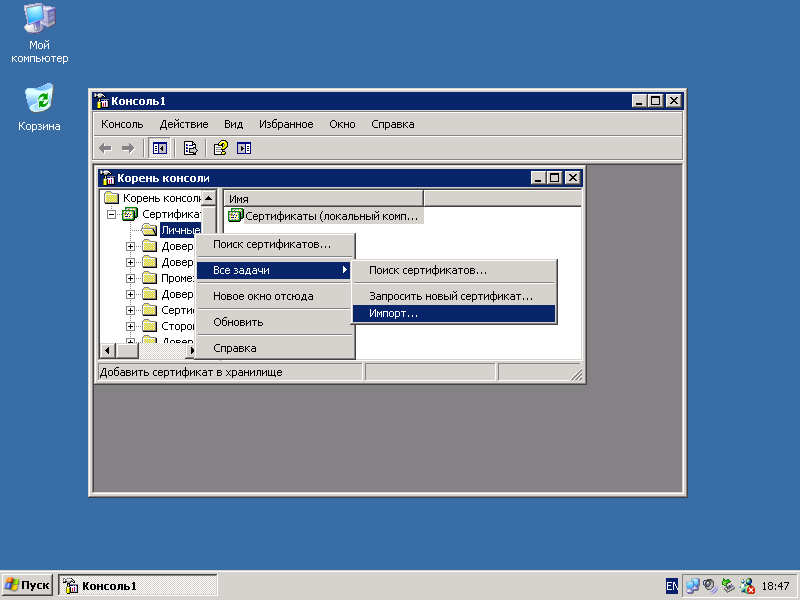

После чего открываем дерево "Сертификаты" нажав на "плюсик" слева от данного пункта. Кликаем правой кнопкой мышки по пункту "Личные", выбираем пункт "Все задачи", после чего "Импорт";

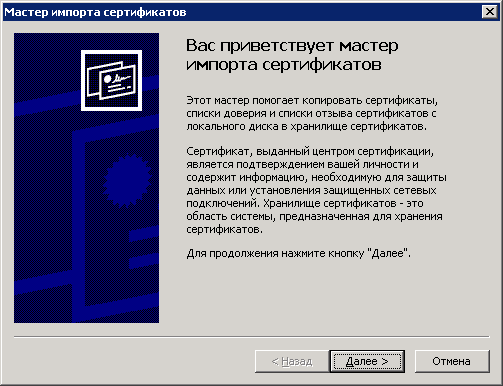

"Далее";

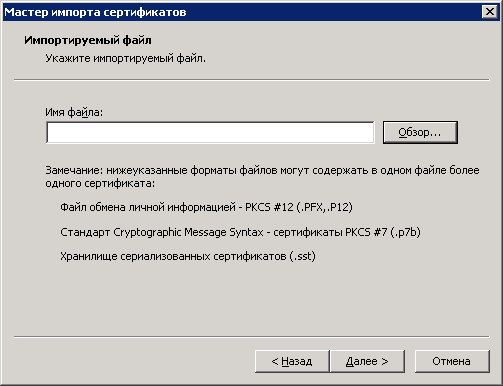

"Обзор";

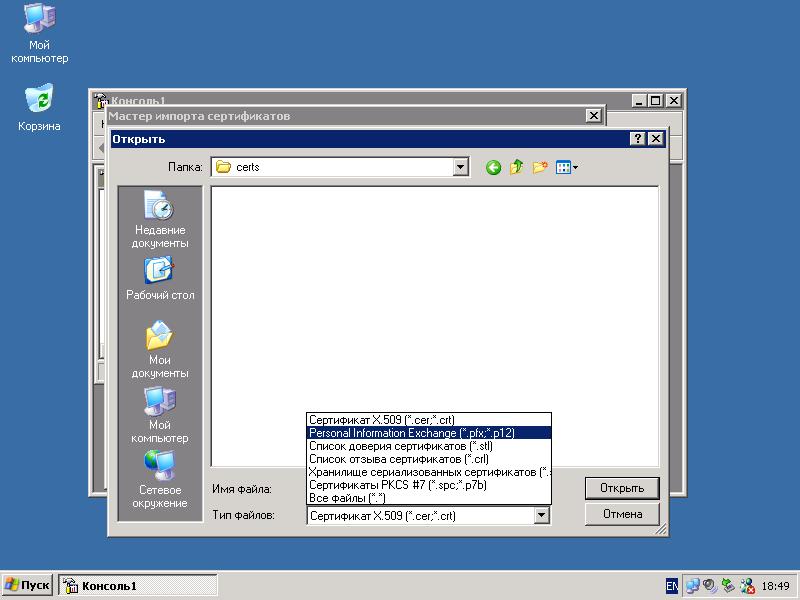

Выбираем "тип файлов" "Personal Information Exchange (*.pfx;*.p12)" и находим сгенерированный и скачанный сертификат с расширением p12;

Выбираем данный файл и нажимаем "Открыть";

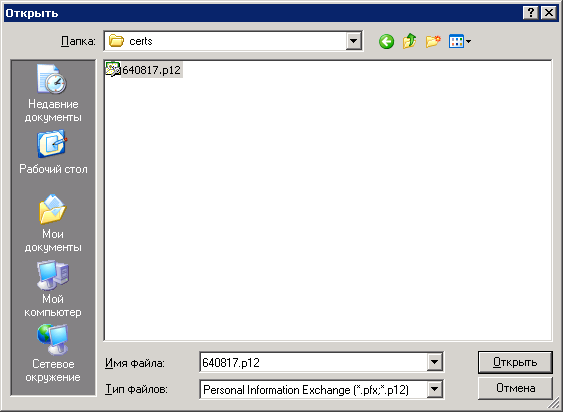

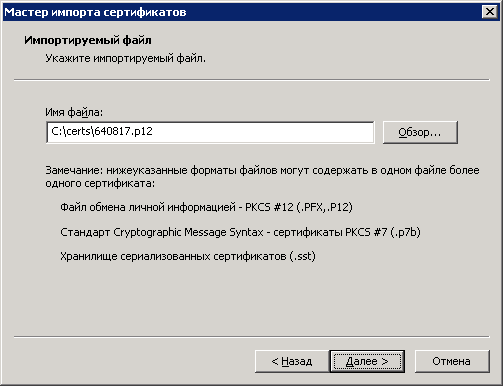

"Далее";

Вводим пароль, которым защитили сертификат в момент его генерации и нажимаем "Далее";

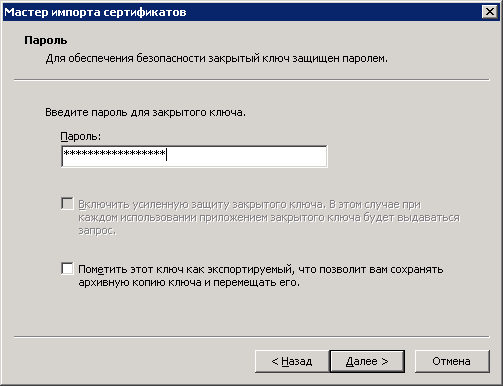

"Далее";

"Готово";

"ОК";

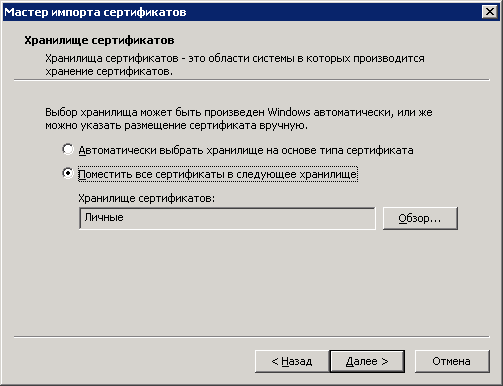

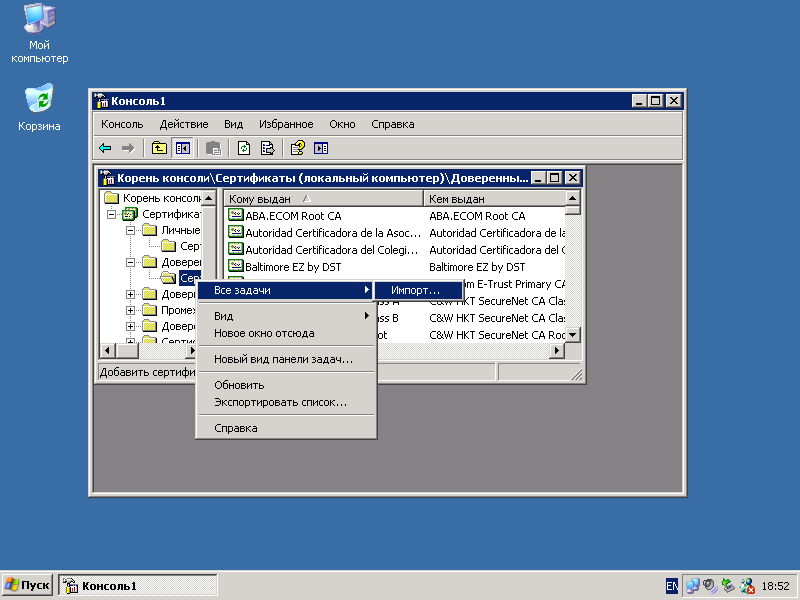

Повторяем почти аналогичные действия для импортирования CA-сертификата, а именно кликаем правой кнопкой мышки по пункту "Доверенные корневые центры сертификации", где выбираем пункт "Все задачи" и "Импорт";

"Далее";

"Обзор";

Находим сохранённую копию CA-сертификата с расширением "cer", выбираем его и нажимаем открыть;

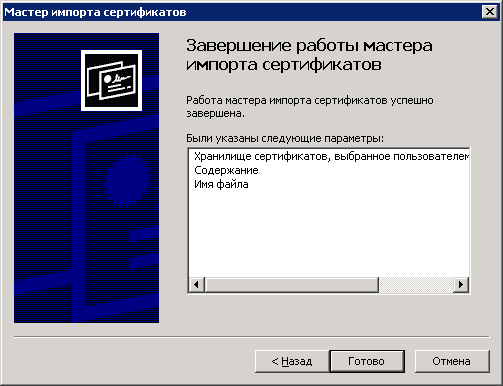

"Далее";

"Далее";

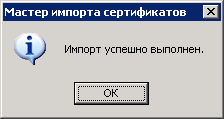

"Готово".

Теперь в системе заведены все необходимые для создания IPSec-туннеля сертификаты.